L’autenticazione a due fattori può essere ”bucata”! Dall’Italia arriva la scoperta ma non c’è soluzione

L’autenticazione a due fattori è al momento (2FA) è un metodo di autenticazione sicura per sistemi e piattaforme informatiche e consiste nell’utilizzo di due metodi invece che uno, ad esempio l’inserimento di una password e la scansione dell’impronta digitale. Spesso viene confusa con la verifica in due passaggi (2SV), ma non sono la stessa cosa. L’autenticazione a due fattori protegge efficacemente gli account perché aggiunge un livello di sicurezza in più, rendendo più difficile l’accesso ad hacker e utenti non autorizzati.

Fino ad oggi visto che tre ricercatori dell’Università del Salento hanno scoperto che questo secondo livello di sicurezza può essere ”bucato” e dunque neutralizzato da un hacker esperto in maniera abbastanza semplice.

Autenticazione a due fattori: davvero non è più così sicura?

I tre ricercatori dell’Università del Salento (Franco Tommasi, Christian Catalano e Ivan Taurino) hanno sostanzialmente simulato un attacco hacker che prendesse di mira proprio l’autenticazione a due fattori che risulta l’ultimo baluardo per la sicurezza dei dati degli utenti. In questo caso sono riusciti a ”bucare” il sistema 2FA in modo anche abbastanza semplice per qualche esperto. Una notizia che di certo non può tranquillizzare gli utenti visti gli innumerevoli attacchi hacker che proprio nelle ultime settimane si sono succeduti in tutto il mondo a causa (e non solo) della guerra tra Ucraina e Russia.

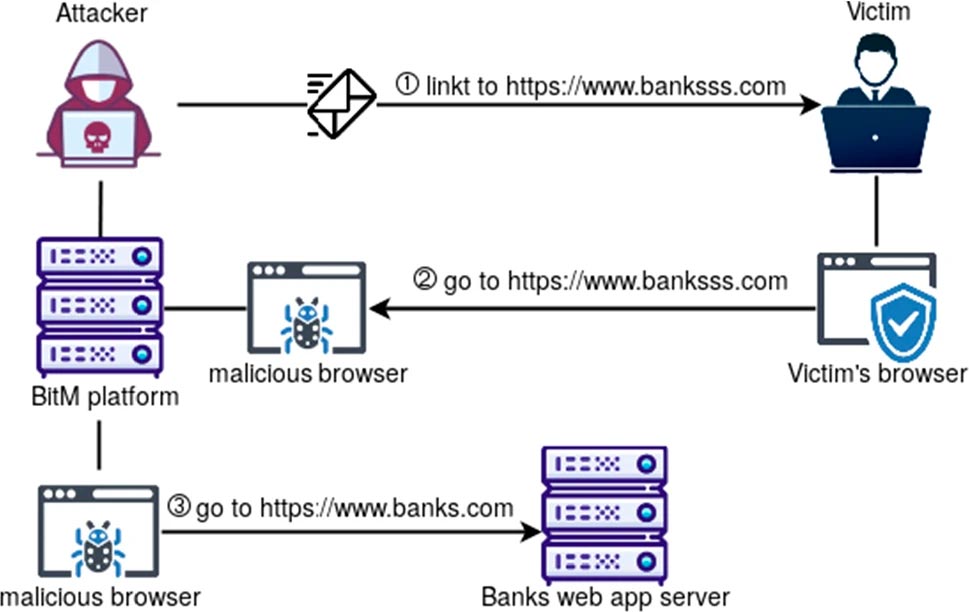

Come funziona l’attacco informatico all’autenticazione a 2 fattori? L’attacco parte innanzitutto dalla solita mail di phishing che in questo caso porta l’utente che la apre effettivamente a visitare il sito autentico. Sappiamo infatti che solitamente con una mail di phishing, chi la riceve e non si accorge della falsità della stessa, viene reindirizzato ad un sito o una pagina creata ad hoc dagli hacker che in quel modo possono impadronirsi delle credenziali inserite dall’utente stesso. La tecnica viene definita “Browser-in-the-Middle (BitM) attack” e i ricercatori hanno dimostrato di potersi inserire proprio tra l’utente e il sito ufficiale ma senza che nessuno dei due se ne accorga. Questo permetterebbe agli hacker di far visualizzare un browser all’utente che effettivamente è un altro browser che fa da intermediario, identico. E questo permetterebbe di bucare proprio l’autenticazione a due fattori.

Cosa significa questo? Ipotizziamo che un utente riceva una mail di phishing con un link di un ente che utilizza, ipotizziamo la banca. Una volta che ha cliccato sul link viene reindirizzato al sito della banca creato ad hoc dall’hacker il quale a sua volta vedrà effettivamente quello della banca. Una volta che vengono inserite le credenziali dall’utente nel sito fasullo e viene anche ricevuto ed inserito il codice di autenticazione a due fattori, l’hacker può facilmente leggerlo in tempo reale e inserirlo lui nel sito ufficiale della banca. A questo punto in caso di un’operazione come un bonifico effettuata dall’utente, l’hacker potrà intercettare tutti i dati dello stesso e modificare l’IBAN a suo favore senza che nessuno si accorga di nulla. Il metodo utilizzato è lo stesso del controllo da remoto di uno schermo anche se in questo caso l’utente osserva un sito dell’hacker che a sua volta visualizza il sito ufficiale.

Un bel problema che al momento non sembra avere una soluzione vera e propria. Sì, perché come capita quasi sempre con queste scoperte, i ricercatori, avvisano immediatamente le grandi compagnie tech o le autorità per cercare di procedere alla risoluzione del problema e per porre una ”patch” al sistema aperto. La stessa cosa è stata fatta dai tre ricercatori che hanno immediatamente avvisato i maggiori sviluppatori di browser web da Google ad Apple e non solo, i quali però non hanno ancora (sono passati 11 mesi dalla scoperta del problema e dalla pubblicazione del metodo hacker sulla rivista online internazionale International Journal of Information Security) posto un freno a tale situazione. Anche perché purtroppo non è possibile al momento realizzare effettivamente una contromisura veramente efficace. L’unico consiglio è quello di stare attenti alle mail di phishing anche se purtroppo risulta sempre più difficile farlo.

Fonte: http://feeds.hwupgrade.it/