Incidenti di sicurezza in cloud: due su tre potrebbero essere evitati con configurazioni più accurate

La divisione Security X-Force di IBM ha pubblicato l’ultimo rapporto Cloud Security Threat Landscape, che analizza lo stato della sicurezza e delle minacce del panorama cloud nel periodo da secondo trimestre 2020 al secondo trimestre 2021. Il dato più interessante, e per certi versi più sconcertante, che emerge è che i due terzi degli incidenti di sicurezza che avvengono nel cloud potrebbero essere evitati se tutto l’ecosistema coinvolto fosse configurato correttamente.

Si legge nel rapporto che due su tre ambienti cloud violati (osservati da IBM) “sarebbero stati probabilmente prevenuti da un rafforzamento più robusto dei sistemi, come l’implementazione corretta delle politiche di sicurezza e delle patch”. Il team di IBM ha riscontrato per lo più API configurate in maniera errata, macchine virtuali con impostazioni di default e impropriamente esposte su Internet e in generale piattaforme mal configurate e una scarsa propensione al controllo e alla supervisione delle attività sulla rete.

Attacchi nel cloud: problemi di credenziali, configurazioni errate e 30 mila account nel dark web

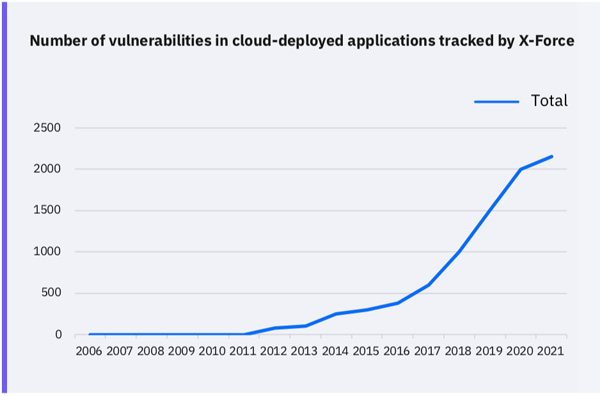

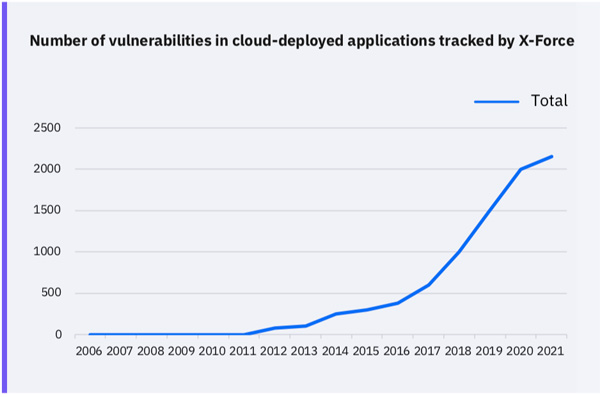

E le cattive notizie non finiscono qui: nel corso del campionamento degli ambienti cloud osservati, un test di penetrazione eseguito da X-Force Red ha evidenziato anche problemi di credenziali e/o policy di sicurezza. Un altro problema è rappresentato da una crescita significativa di vulnerabilità presenti nelle applicazioni allestite in cloud, con il numero di vulnerabilità rese note che sono aumentate del 150% nell’arco degli ultimi cinque anni.

IBM sottolinea come tale scenario derivi da lacune di esperienza e competenza nella configurazione dei controlli di sicurezza degli ambienti cloud rispetto ai più tradizionali ambienti on-premise, con il risultato di un profilo di sicurezza più frammentato, più complesso e, in ultima analisi, più difficile da gestire laddove sarebbe opportuno approcciare l’infrastruttura distribuita come un ambiente unico.

Il team Security X-Force ha poi sottolineato una realtà, certamente non sorprendente ma comunque sconfortante: circa 30 mila account cloud compromessi sono liberamente in vendita sul dark web, a prezzi che variano in una forbice amplissima da pochi dollari a oltre 15000 dollari a seconda della risorsa a cui possono dare accesso. E di questi account, più del 70% sono per Remote Desktop Protocol che nella pratica consente un accesso molto più semplice e agile ai criminali informatici.

E cosa accade quando un malintenzionato riesce ad ottenere l’accesso ad una risorsa cloud? Le armi pià utilizzate, che sono state riscontrate in più del 50% dei casi sui sistemi compromessi analizzati da IBM, sono com’è facile immaginare cryptominer e ransomware.

Il report integrale è disponibile qui.

Fonte: http://feeds.hwupgrade.it/